1. SORM – virallinen salakuuntelu

Ilmeisin tapa on valtion viralliset salakuuntelu.

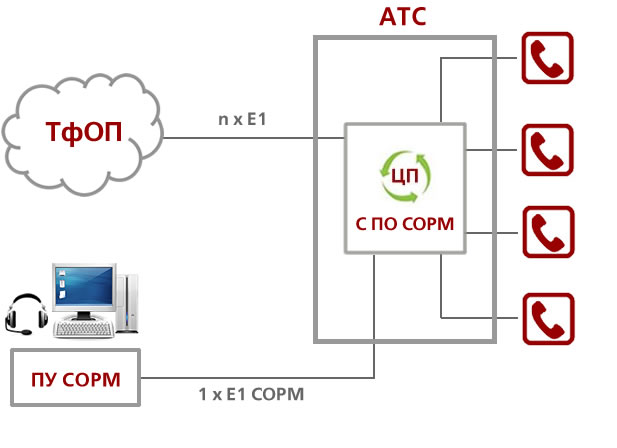

Monissa maailman maissa puhelinyhtiöt ovat velvollisia tarjoamaan pääsyä puhelinlinjoille toimivaltaisille viranomaisille. Esimerkiksi Venäjällä käytännössä tämä tehdään teknisesti SORM: n kautta – teknisten keinojen järjestelmä, jolla voidaan tarjota operatiivisen etsinnän toimintoja.

Jokaisen operaattorin on asennettava integroitu SORM-moduuli hänen PBX-järjestelmäänsä.

Jos teleoperaattori ei ole asentanut sen puhelinverkkoyhteyttä kaikkien käyttäjien puhelimiin, sen lisenssi Venäjällä peruutetaan. Samanlaisia ohjelmia yhteydenhaussa ovat aktiivisia Kazakstanissa, Ukrainassa, Yhdysvalloissa, Yhdistyneessä kuningaskunnassa (Interception Modernization Programme, Tempora) ja muissa maissa.

Kaikki tietävät valtion virkamiesten ja tiedustelupalvelujen myynnistä. Jos heillä on mahdollisuus käyttää järjestelmää “God-tilassa”, niin sopivan maksun voit myös saada sen. Kuten kaikissa valtiollisissa järjestelmissä, venäläisessä SORMissa – iso sotku ja tyypillisesti venäläinen razdolbaystvo. Useimmilla teknikoilla on todella alhainen pätevyys, joka mahdollistaa luvattoman pääsyn järjestelmään, jota erityispalvelut itse eivät huomaa.

Viestintäoperaattorit eivät valvo, milloin ja ketkä tilaajat kuuntelevat SORM-linjoilla. Operaattori ei tarkista, onko jonkun tietyn käyttäjän tuomioistuimelle annettu tilaus wiretapiin.

“Teet rikollista tapausta järjestäytyneen rikollisryhmän tutkimuksesta, jossa luetellaan 10 asiakirjaa. Sinun täytyy kuunnella henkilöä, joka ei ole yhteydessä tähän tutkimukseen. Lopetat tämän numeron ja sanot, että sinulla on operatiivisia tietoja, että tämä on rikollisryhmän johtajien numero “, kerro osaavista ihmisistä sivustosta” Agentura.ru “.

Näin ollen SORM: n kautta voit kuunnella kenenkään “legitiimiä” syistä. Tämä on niin turvallinen yhteys.

2. Kuunteleminen operaattorin kautta

Matkapuhelinoperaattorit yleensä, ilman ongelmia, katselevat puhelunluetteloa ja matkapuhelinten liikkeitä, jotka on tallennettu eri tukiasemille sen fyysisessä paikassa. Jos haluat vastaanottaa puhelutietueita, kuten erityisten palvelujen kanssa, operaattorin on liityttävä SORM-järjestelmään.

Uuden venäläisen lainsäädännön mukaan operaattoreiden on tallennettava kaikkien käyttäjien keskustelujen ääniraitoja kuudesta kuukaudesta kolmeen vuoteen (tarkka päivämäärä neuvotellaan nyt). Laki tulee voimaan vuonna 2018.

3. Liitäntä signaaliverkkoon SS7

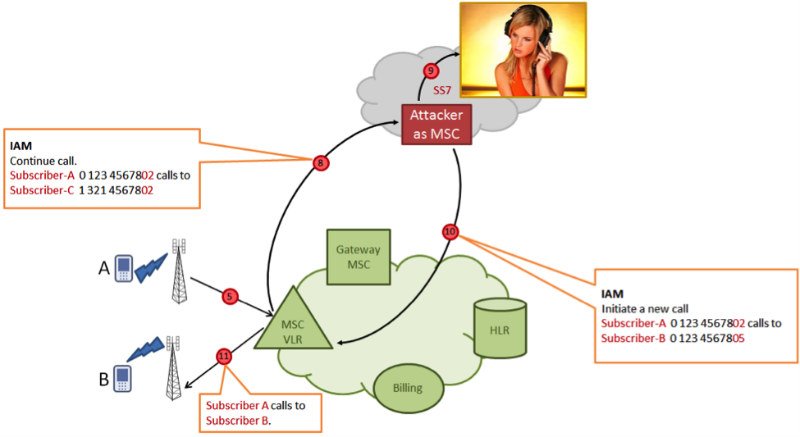

Uhrien lukumäärän tunteminen on mahdollista kuunnella puhelimella liittämällä solukkoverkon verkko-operaattoriin signaaliprotokollan SS7 (Signaling System No. 7) haavoittuvuuksien kautta.

Turvallisuusasiantuntijat kuvaavat tätä tekniikkaa tällä tavoin.

Hyökkääjä piggybacks SS7 signalointiverkkoa, jossa kanava lähettää signalointiviestin Send Routing Info For SM (SRI4SM), mikä osoittaa parametrina puhelinnumero hyökkäyksen käyttäjän A Vastauksena tilaajan kotiverkon hyökkääjä A lähettää joitakin teknisiä tietoja: IMSI (International Subscriber Identity) ja MSC-kytkimen osoite, joka tällä hetkellä palvella tilaajaa.

Seuraavaksi hyökkääjä viestillä Insert Subscriber Data (ISD) esittelee VLR tietokantaa päivitetään tilaajan profiili muuttuu sen osoitteen laskutusjärjestelmään käsitellä omia, psevdobillingovoy järjestelmiä. Sitten kun hyökkäsi osapuoli suorittaa lähtevän puhelun, se kääntää kytkimen sijasta tämän laskutusjärjestelmän järjestelmään hyökkäys, joka antaa direktiivin siirtyä ohjata puhelun kolmannelle osapuolelle, jälleen hyökkääjän hallussa. Tällä kolmannella neuvottelu oli menossa kolmesta tilaajaa, joista kaksi ovat todellisia (soittaja A ja kutsuttu B) ja sulautettujen kolmas ja luvaton tunkeutuja voi kuunnella ja tallentaa keskustelun.

Järjestelmä on melko hyvä. Asiantuntijat sanovat, että SS7-signaaliverkon kehittämisessä ei sisälly mekanismeja tällaisten hyökkäysten estämiseksi. Oletettiin, että tämä järjestelmä on jo suljettu ja suojattu ulkoiselta yhteydeltä, mutta käytännössä hyökkääjä voi löytää keinon liittyä tähän merkinantoverkkoon.

Voit muodostaa yhteyden SS7-verkkoon missä tahansa maassa, esimerkiksi köyhissä Afrikan maissa, ja pääset käyttämään kytkimiä kaikista operaattoreista Venäjällä, Yhdysvalloissa, Euroopassa ja muissa maissa. Tällä menetelmällä voit kuunnella tilaajia maailmassa, jopa maapallon toisella puolella. Jokainen tilaajan tulevan tekstiviestin lähetys suoritetaan myös yksinkertaisesti siirtämällä saldo USSD-pyynnöstä (lisätietoja on Sergei Puzankovin ja Dmitri Kurbatovin puheessa Phadays IV: n hakkerointikokouksessa).

4. Liitäntä kaapeliin

Edward Snowdenin asiakirjoista tiedettiin, että tiedustelupalvelut eivät ainoastaan ”virallisesti” kuuntele puhelimia kommunikaatiokytkimien kautta vaan myös liittävät suoraan kuituun ja tallentavat kaiken liikenteen kokonaisuudessaan. Tämän ansiosta voit kuunnella ulkomaalaisia operaattoreita, jotka eivät salli virallista asennusta kuuntelulaitteiden omalle PBX: lle.

Tämä on luultavasti melko harvinainen käytäntö kansainväliselle vakoilulle. Koska puhelinvaihde Venäjällä ja niin kaikkialla on kuuntelulaitteita, ei ole erityistä tarvetta liittää kuituun. Ehkäpä on järkevää käyttää tätä menetelmää vain paikallisten automaattisten puhelinvaihteiden paikallisten verkkojen liikenteessä. Esimerkiksi sisäisten neuvottelujen tallentaminen yritykselle, jos ne toteutetaan paikallisessa PBX: ssä tai VoIP-järjestelmässä.

5. Spy Trojanin asentaminen

Kotitalouden tasolla helpoin tapa kuunnella käyttäjän keskusteluja matkapuhelimella, Skypeilla ja muilla ohjelmilla on yksinkertaisesti asentaa Trojanin älypuhelimeen. Tämä menetelmä on kaikkien saatavilla, se ei vaadi valtion erityispalveluja tai tuomioistuimen päätöstä.

Ulkomailla lainvalvontaviranomaiset hankkivat usein erityisiä troijalaisia, jotka käyttävät tuntemattomia 0 päivän haavoittuvuuksia Android- ja iOS-ohjelmien asennuksessa. Tällaisia troijalaisia vallan rakenteiden mukaan kehittävät yritykset kuten Gamma Group (FinFisher Trojan).

Venäjän lainvalvontaviranomaisilla ei ole paljon järkeä laittaa troijalaisia, ellei ole tarpeen aktivoida älypuhelimen mikrofonia ja tallentaa, vaikka käyttäjä ei puhu matkapuhelimella. Muissa tapauksissa, wiretap on täysin käsitelty SORM. Siksi venäläiset erikoispalvelut eivät aktivoi troijalaisia. Epäviralliseen käyttöön se on suosikki hakkerointityökalu.

Vaimot vakoilee aviomiehensä, yrittäjät tutkivat kilpailijoiden toimintaa. Venäjällä troijalainen ohjelmistoa käytetään laajalti yksityisten asiakkaiden salakuunteluun.

Troijalainen on asennettu älypuhelimeen monin tavoin: väärennetyllä ohjelmistopäivityksellä, sähköpostilla väärennetyllä sovelluksella, Android-haavoittuvuuden tai suosittujen ohjelmistojen, kuten iTunesin kautta.

Ohjelmien uudet haavoittuvuudet löytyvät kirjaimellisesti päivittäin ja sitten hitaasti sammutetaan. Esimerkiksi Trojan FinFisher on asennettu iTunesin haavoittuvuudella, jonka Apple ei sulkenut vuodesta 2008 vuoteen 2011. Tämän reiän kautta oli mahdollista asentaa uhrin tietokoneeseen kaikki ohjelmistot Applen puolesta.

Ehkä älypuhelimellasi on jo asennettu troijalainen. Et uskonut, että älypuhelimen akku on hiljattain purettu hieman nopeammin kuin sen pitäisi olla?

6. Sovelluksen päivittäminen

Asentamisen sijaan erityisen vakoiluohjelmat troijalainen hyökkääjä voi tehdä viisaampi: valitse sovellus vapaaehtoisesti asentaa älypuhelimeen, ja sitten antaa hänelle täydet valtuudet saada puheluita, puhelu tallennus ja tiedonsiirron etäpalvelimeen.

Esimerkiksi se voi olla suosittu peli, joka jakautuu mobiilisovellusten “vasempaan” hakemistoon. Ensisilmäyksellä tavallinen peli, mutta puheluiden salakuuntelu ja äänitystoiminnot. Erittäin kätevä. Käyttäjä itse mahdollistaa ohjelman siirtymisen verkkoon, jossa se lähettää tiedostoja tallennetuilla keskusteluilla.

Vaihtoehtona haittaohjelmien sovellusominaisuus voidaan lisätä päivityksenä.

7. väärennetty tukiasema

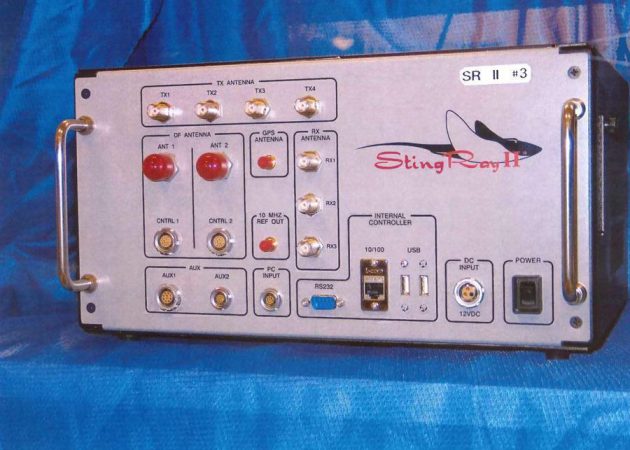

Väärennetyllä tukiasemalla on vahvempi signaali kuin todellinen BS. Tämän vuoksi se kuuntelee tilaajaliikennettä ja antaa sinulle mahdollisuuden manipuloida tietoja puhelimessa. Tiedetään, että lainvalvontaviranomaiset käyttävät laajasti laittomia tukiasemia ulkomailla.

Yhdysvalloissa väärennetyn BS: n malli nimeltä StingRay on suosittu.

Eikä lainvalvontaviranomaisten käytä tällaisia laitteita. Esimerkiksi Kiinassa toimivat kauppiaat käyttävät usein väärennettyjä BS: ää massamuistisiin roskaposteihin matkapuhelimiin, jotka ovat satoja metrejä. Yleensä Kiinassa tuotetaan “väärennettyjä hunajakennoja”, joten paikallisissa myymälöissä ei ole mitään ongelmia löytää samanlainen laite, joka on koottu kirjaimellisesti polviin.

8. Hakkerointi femtocells

Äskettäin jotkut yritykset käyttävät femto-soluja – pienitehoisia miniatyyppisia solukkoviestintäasemia, jotka tukevat liikennettä matkapuhelimista peittoalueella. Tämän femtocellin avulla voit tallentaa yrityksen kaikkien työntekijöiden puhelut ennen kuin uudelleenohjataan puheluita matkapuhelinoperaattorien tukiasemalle.

Näin ollen tilaajan salakuuntelua varten vaaditaan, että muodostat femtocellisi tai halkeilee operaattorin alkuperäisen femto-solun.

9. Mobile-kompleksi kaukosäätimelle

Tässä tapauksessa radioantenni asennetaan lähellä tilaajaa (toimii jopa 500 metrin etäisyydellä). Suuntaantenni, joka on kytketty tietokoneeseen, leikkaa kaikki puhelimen signaalit ja työn loppu on yksinkertaisesti otettu pois.

Toisin väärennettyjä femtosolutukiasemien tai Troijan on ilkeä käyttäjän ei tarvitse huolehtia siitä, miten murtautua paikalleen ja aseta Femtocell ja poista se (tai poista Troijan, jättämättä jälkeäkään hakkerointi).

Valmiuksia moderni PC riittää tallentaa GSM-signaalin suuri määrä taajuuksia ja sitten murtaa salaus sateenkaaren taulukoita (tässä kuvaus tekniikoilla alan ammattilaisten Karsten Zero).

Jos vapaaehtoisesti kuljetat yleismaailmallisia vikoja kanssasi, keräät automaattisesti suuria asiakirja-aineistoja itsellesi. Ainoa kysymys on, kuka tarvitsee tämän tiedoston. Mutta tarvittaessa hän voi saada sen ilman paljon vaikeuksia.