1. एसओआरएम – आधिकारिक वायरटैपिंग

सबसे स्पष्ट तरीका राज्य द्वारा आधिकारिक वायरटैपिंग है।

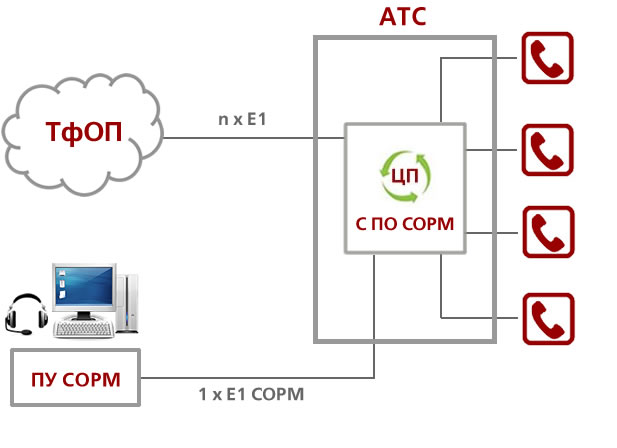

दुनिया के कई देशों में, टेलीफोन कंपनियों को सक्षम अधिकारियों के लिए टेलीफोन लाइनों तक पहुंच प्रदान करने के लिए बाध्य किया जाता है। उदाहरण के लिए, रूस में, व्यावहारिक रूप से, यह तकनीकी रूप से एसओआरएम के माध्यम से किया जाता है – तकनीकी साधनों की एक प्रणाली परिचालन-खोज गतिविधियों के कार्यों को प्रदान करने के लिए।

प्रत्येक ऑपरेटर को अपने पीबीएक्स पर एक एकीकृत एसओआरएम मॉड्यूल स्थापित करना होगा।

यदि दूरसंचार ऑपरेटर अपने पीबीएक्स उपकरणों पर सभी उपयोगकर्ताओं के फोन को वायरटैप करने के लिए स्थापित नहीं है, तो रूस में इसका लाइसेंस रद्द कर दिया जाएगा। कज़ाखस्तान, यूक्रेन, संयुक्त राज्य अमेरिका, यूनाइटेड किंगडम (इंटरसेप्शन आधुनिकीकरण कार्यक्रम, टेम्पोरा) और अन्य देशों में कुल वायरटैपिंग के समान कार्यक्रम सक्रिय हैं।

हर कोई सरकारी अधिकारियों और खुफिया अधिकारियों की बिक्री जानता है। अगर उनके पास “भगवान मोड” में सिस्टम तक पहुंच है, तो उचित शुल्क के लिए आप इसे भी प्राप्त कर सकते हैं। रूसी राज्य में सभी राज्य प्रणालियों में, एक बड़ी गड़बड़ी और आम तौर पर रूसी razdolbaystvo। अधिकांश तकनीशियनों में वास्तव में बहुत कम योग्यता होती है, जो विशेष सेवाओं द्वारा अनजान सिस्टम को अनधिकृत पहुंच की अनुमति देती है।

संचार ऑपरेटर नियंत्रण नहीं करते हैं जब ग्राहक और एसओआरएम लाइनों पर कौन से ग्राहक सुन रहे हैं। ऑपरेटर यह जांच नहीं करता है कि किसी विशेष उपयोगकर्ता के लिए वायरटैप करने के लिए न्यायालय आदेश है या नहीं।

“आप एक संगठित आपराधिक समूह की जांच के बारे में आपराधिक मामला ले रहे हैं, जिसमें 10 मुद्दों की सूची है। आपको ऐसे व्यक्ति को सुनना होगा जो इस जांच से संबंधित नहीं है। आप बस इस नंबर को पूरा करते हैं और कहते हैं कि आपके पास ऑपरेटिव जानकारी है कि यह एक आपराधिक समूह के नेताओं में से एक है, “साइट से जानकार लोगों को कहें” Agentura.ru “।

इस प्रकार, एसओआरएम के माध्यम से आप किसी भी “वैध” आधार पर सुन सकते हैं। यह इतना सुरक्षित कनेक्शन है।

2. ऑपरेटर के माध्यम से सुनना

सामान्य रूप से सेलुलर ऑपरेटरों, बिना किसी समस्या के, कॉल की सूची और मोबाइल फोन आंदोलनों का इतिहास देखें, जो विभिन्न भौतिक स्थानों में विभिन्न बेस स्टेशनों में पंजीकृत है। कॉल रिकॉर्ड प्राप्त करने के लिए, विशेष सेवाओं के साथ, ऑपरेटर को एसओआरएम सिस्टम से कनेक्ट करने की आवश्यकता है।

नए रूसी कानूनों के तहत, ऑपरेटरों को छह महीने से तीन साल तक सभी उपयोगकर्ताओं की बातचीत के ऑडियो रिकॉर्डिंग को स्टोर करने की आवश्यकता होगी (सटीक तारीख अब बातचीत की गई है)। 2018 में कानून लागू हुआ।

3. सिग्नल नेटवर्क एसएस 7 के लिए कनेक्शन

पीड़ित की संख्या को जानना, सिग्नलिंग प्रोटोकॉल एसएस 7 (सिग्नलिंग सिस्टम नंबर 7) में भेद्यता के माध्यम से सेलुलर नेटवर्क के नेटवर्क ऑपरेटर से कनेक्ट करके फोन सुनना संभव है।

सुरक्षा विशेषज्ञ इस तकनीक का इस तरह से वर्णन करते हैं।

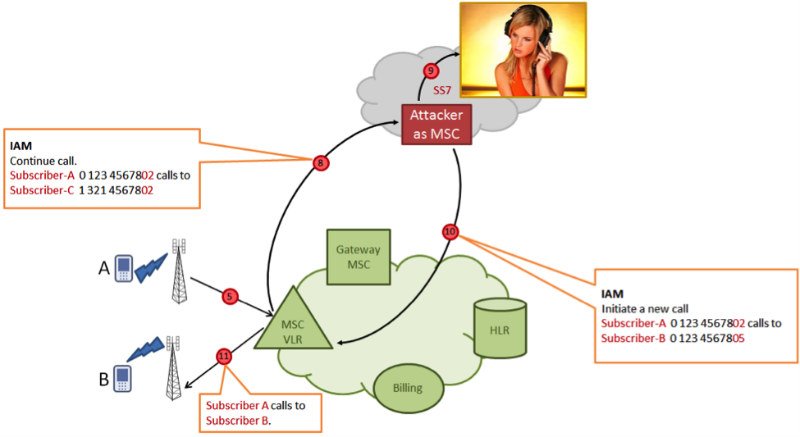

हमलावर, एसएस 7 संकेतन नेटवर्क है, जिसमें चैनल भेजता है एक संकेत संदेश भेजें रूटिंग जानकारी एसएम (SRI4SM) के लिए पर आधारित होता है भेजता है कुछ तकनीकी जानकारी पर हमला उपयोगकर्ता ए ग्राहक के घर नेटवर्क हमलावर एक के जवाब में की टेलीफ़ोन नंबर को पैरामीटर के रूप का संकेत: IMSI (अंतर्राष्ट्रीय सब्सक्राइबर पहचान) और एमएससी स्विच का पता जो वर्तमान में ग्राहक की सेवा कर रहा है।

इसके बाद, एक संदेश डालें सब्सक्राइबर डाटा (आईएसडी) के साथ एक हमलावर VLR डेटाबेस अद्यतन ग्राहक प्रोफ़ाइल उस में अपने स्वयं के, psevdobillingovoy प्रणालियों को संबोधित करने के बिलिंग प्रणाली का पता बदलने परिचय देता है। तब, जब हमला किया पार्टी आउटगोइंग कॉल करता है, यह स्विच के बजाय हमले के एक प्रणाली है कि किसी तीसरे पक्ष को कॉल, फिर से हमलावर का नियंत्रण रीडायरेक्ट करने के लिए स्विच करने के लिए एक निर्देश देता है के लिए वास्तविक बिलिंग प्रणाली बदल जाता है। पर इस तीसरे पक्ष के सम्मेलन बुलाने तीन ग्राहकों, जिनमें से दो असली (फोन करने वाले ए और बी कहा जाता है) कर रहे हैं और एम्बेडेड तृतीय और अनाधिकृत घुसपैठ से जा रहा था को सुनने और बातचीत रिकॉर्ड कर सकते हैं।

योजना काफी काम कर रही है। विशेषज्ञों का कहना है कि एसएस 7 सिग्नल नेटवर्क विकसित करते समय, इस तरह के हमलों से बचाने के लिए तंत्र शामिल नहीं थे। यह माना गया था कि यह प्रणाली पहले से ही बंद है और बाहरी कनेक्शन से संरक्षित है, लेकिन व्यवहार में एक हमलावर इस सिग्नलिंग नेटवर्क में शामिल होने का एक तरीका ढूंढ सकता है।

आप दुनिया के किसी भी देश में एसएस 7 नेटवर्क से कनेक्ट कर सकते हैं, उदाहरण के लिए, एक गरीब अफ्रीकी देश में, और आपके पास रूस, यूएसए, यूरोप और अन्य देशों के सभी ऑपरेटरों से स्विच तक पहुंच होगी। यह विधि आपको दुनिया के किसी भी तरफ भी दुनिया के किसी भी ग्राहक को सुनने की अनुमति देती है। किसी भी ग्राहक के आने वाले एसएमएस की हस्तक्षेप यूएसएसडी-अनुरोध के माध्यम से संतुलन को स्थानांतरित करने के रूप में भी किया जाता है (अधिक जानकारी के लिए पीएचडीज़ चतुर्थ हैकिंग सम्मेलन में सर्गेई पुजानकोव और दिमित्री कुर्बाटोव के भाषण को देखें)।

4. केबल से कनेक्ट कर रहा है

एडवर्ड स्नोडेन के दस्तावेजों से यह ज्ञात हो गया कि खुफिया सेवाएं न केवल “आधिकारिक तौर पर” संचार स्विच के माध्यम से टेलीफोन सुनती हैं, बल्कि पूरी तरह से सभी यातायात को रिकॉर्ड करते हुए सीधे फाइबर से जुड़ती हैं। यह आपको विदेशी ऑपरेटरों को सुनने की अनुमति देता है जो आपको आधिकारिक तौर पर अपने पीबीएक्स पर सुनने के उपकरण स्थापित करने की अनुमति नहीं देते हैं।

यह अंतरराष्ट्रीय जासूसी के लिए शायद एक दुर्लभ अभ्यास है। चूंकि रूस में टेलीफोन एक्सचेंज और हर जगह सुनवाई उपकरण है, इसलिए फाइबर से कनेक्ट करने की कोई विशेष आवश्यकता नहीं है। शायद, स्थानीय स्वचालित टेलीफोन एक्सचेंजों पर स्थानीय नेटवर्क में यातायात को रिकॉर्ड करने और रिकॉर्ड करने के लिए इस विधि का उपयोग करना समझ में आता है। उदाहरण के लिए, कंपनी में आंतरिक वार्ताओं को रिकॉर्ड करने के लिए, यदि उन्हें स्थानीय पीबीएक्स या वीओआईपी के माध्यम से लागू किया जाता है।

5. जासूस ट्रोजन स्थापित करना

घरेलू स्तर पर, मोबाइल फोन, स्काइप और अन्य कार्यक्रमों पर उपयोगकर्ता की वार्तालापों को सुनने का सबसे आसान तरीका बस अपने स्मार्टफ़ोन पर ट्रोजन इंस्टॉल करना है। यह विधि सभी के लिए उपलब्ध है, इसे राज्य विशेष सेवाओं या अदालत के फैसले के अधिकार की आवश्यकता नहीं है।

विदेश में, कानून प्रवर्तन एजेंसियां अक्सर विशेष ट्रोजन खरीदती हैं जो प्रोग्राम इंस्टॉल करने के लिए एंड्रॉइड और आईओएस में अज्ञात 0day भेद्यता का उपयोग करती हैं। बिजली संरचनाओं के आदेश से ऐसे ट्रोजन को गामा समूह (फिनफिशर ट्रोजन) जैसी कंपनियों द्वारा विकसित किया जा रहा है।

रूसी कानून प्रवर्तन एजेंसियों को ट्रोजन को रखने की अधिक समझ नहीं है, जब तक कि स्मार्टफोन के माइक्रोफ़ोन को सक्रिय करने और रिकॉर्ड करने की आवश्यकता न हो, भले ही उपयोगकर्ता मोबाइल फोन पर बात न करे। अन्य मामलों में, वायरटैप के साथ पूरी तरह से एसओआरएम को संभाला जाता है। इसलिए, रूसी विशेष सेवाएं सक्रिय रूप से ट्रोजन का परिचय नहीं देती हैं। लेकिन अनौपचारिक उपयोग के लिए यह एक पसंदीदा हैकिंग उपकरण है।

अपने पतियों पर पत्नी जासूसी, व्यवसायी प्रतियोगियों की गतिविधियों का अध्ययन करते हैं। रूस में, ट्रोजन सॉफ़्टवेयर का व्यापक रूप से निजी ग्राहकों द्वारा वायरटैपिंग के लिए उपयोग किया जाता है।

ट्रोजन को विभिन्न तरीकों से स्मार्टफ़ोन पर इंस्टॉल किया गया है: एक नकली सॉफ़्टवेयर अपडेट के माध्यम से, नकली एप्लिकेशन के साथ ईमेल के माध्यम से, एंड्रॉइड में भेद्यता या आईट्यून्स जैसे लोकप्रिय सॉफ़्टवेयर में।

कार्यक्रमों में नई भेद्यता सचमुच हर दिन पाई जाती है, और फिर धीरे-धीरे बंद हो जाती है। उदाहरण के लिए, ट्रोजन फिनफिशर आईट्यून्स में भेद्यता के माध्यम से स्थापित किया गया था, जो ऐप्पल 2008 से 2011 तक बंद नहीं हुआ था। इस छेद के माध्यम से पीड़ित के कंप्यूटर पर ऐप्पल की ओर से किसी भी सॉफ्टवेयर को इंस्टॉल करना संभव था।

शायद, आपके स्मार्टफोन पर पहले से ही एक ट्रोजन स्थापित है। आपने नहीं सोचा था कि स्मार्टफोन की बैटरी हाल ही में थोड़ी तेजी से छुट्टी दी गई है?

6. आवेदन अद्यतन कर रहा है

अनुप्रयोग है कि आप स्वेच्छा से अपने स्मार्टफोन पर स्थापित है, और फिर उसे फोन कॉल, कॉल रिकॉर्डिंग और एक दूरस्थ सर्वर से डेटा के प्रेषण के लिए उपयोग किया करने का पूर्ण अधिकार देने का चयन करें: इसके बजाय एक विशेष स्पाइवेयर ट्रोजन हमलावर को स्थापित करने से अधिक चतुर कर सकते हैं।

उदाहरण के लिए, यह एक लोकप्रिय गेम हो सकता है जिसे मोबाइल एप्लिकेशन की “बाएं” निर्देशिकाओं के माध्यम से वितरित किया जाता है। पहली नज़र में, सामान्य गेम, लेकिन वायरटैपिंग और रिकॉर्डिंग वार्तालाप के कार्य के साथ। बहुत सुविधाजनक उपयोगकर्ता स्वयं प्रोग्राम को ऑनलाइन जाने की इजाजत देता है, जहां यह रिकॉर्ड की गई बातचीत के साथ फाइल भेजता है।

एक विकल्प के रूप में, दुर्भावनापूर्ण एप्लिकेशन कार्यक्षमता को अद्यतन के रूप में जोड़ा जा सकता है।

7. नकली बेस स्टेशन

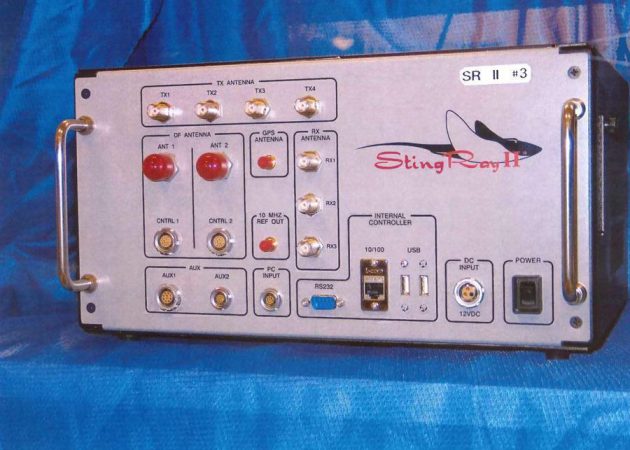

नकली बेस स्टेशन में वास्तविक बीएस की तुलना में एक मजबूत संकेत है। इसके कारण, यह ग्राहक यातायात को रोकता है और आपको फोन पर डेटा में हेरफेर करने की अनुमति देता है। यह ज्ञात है कि विदेशों में कानून प्रवर्तन एजेंसियों द्वारा झूठे आधार स्टेशनों का व्यापक रूप से उपयोग किया जाता है।

अमेरिका में, फर्जी बीएस नामक फर्जी बीएस का मॉडल लोकप्रिय है।

और न केवल कानून प्रवर्तन एजेंसियां ऐसे उपकरणों का उपयोग करती हैं। उदाहरण के लिए, चीन में व्यापारियों ने नकली बीएस का उपयोग मोबाइल फोन पर स्पैम को बड़े पैमाने पर मेल करने के लिए किया है जो सैकड़ों मीटर के त्रिज्या के भीतर हैं। आम तौर पर चीन में, “फर्जी हनीकॉम” का उत्पादन धारा पर लगाया जाता है, इसलिए स्थानीय दुकानों में घुटने पर समान रूप से इकट्ठा एक समान डिवाइस खोजने में कोई समस्या नहीं होती है।

8. femtocells हैकिंग

हाल ही में, कुछ कंपनियां femtocells – कम बिजली लघु सेलुलर संचार स्टेशनों का उपयोग करते हैं, जो कवरेज क्षेत्र में मोबाइल फोन से यातायात को रोकता है। यह femtocell सेलुलर ऑपरेटरों के बेस स्टेशन पर कॉल रीडायरेक्ट करने से पहले कंपनी के सभी कर्मचारियों की कॉल रिकॉर्ड करने की अनुमति देता है।

तदनुसार, ग्राहक के वायरटैपिंग के लिए इसे अपनी मादा-टोटल स्थापित करने या ऑपरेटर की मूल महिला को क्रैक करने की आवश्यकता है।

9. दूरस्थ सुनने के लिए मोबाइल परिसर

इस मामले में, ग्राहक के पास रेडियो एंटीना स्थापित किया जाता है (500 मीटर तक की दूरी पर काम करता है)। एक दिशात्मक एंटीना, कंप्यूटर से जुड़ा हुआ है, फोन के सभी सिग्नल को रोकता है, और काम के अंत में इसे आसानी से हटा दिया जाता है।

नकली femtocells या ट्रोजन के विपरीत एक दुर्भावनापूर्ण उपयोगकर्ता कैसे जगह में तोड़ने के लिए और femtocell सेट करने के बारे में चिंता करने की है, और फिर इसे हटाने (या निकालने ट्रोजन, हैकिंग के कोई निशान नहीं छोड़ रहा है) की जरूरत नहीं है है।

आधुनिक पीसी की क्षमताओं में बड़ी संख्या में आवृत्तियों पर जीएसएम सिग्नल रिकॉर्ड करने के लिए पर्याप्त हैं, और फिर इंद्रधनुष तालिकाओं का उपयोग करके एन्क्रिप्शन को क्रैक करें (यहां कार्स्टन ज़ीरो के क्षेत्र में एक प्रसिद्ध विशेषज्ञ से तकनीक का विवरण दिया गया है)।

यदि आप स्वेच्छा से आप के साथ एक सार्वभौमिक बग लेते हैं, तो स्वचालित रूप से अपने आप पर एक बड़ा दस्तावेज इकट्ठा करते हैं। एकमात्र प्रश्न यह है कि इस फ़ाइल की आवश्यकता कौन होगी। लेकिन यदि आवश्यक हो, तो वह बिना किसी कठिनाई के इसे प्राप्त कर सकता है।