तथाकथित दूसरा कारक, अधिकार, जिनमें से एक खाता या अन्य डेटा तक पहुंच हासिल करने की पुष्टि करने के लिए आवश्यक है – दो कारक प्रमाणीकरण के केंद्र में न केवल पारंपरिक बंडलों “प्रवेश-पासवर्ड”, लेकिन यह भी सुरक्षा का एक अतिरिक्त स्तर का उपयोग है।

दो-कारक प्रमाणीकरण का सबसे सरल उदाहरण, जो लगातार हम में से प्रत्येक का सामना कर रहा है, एटीएम के माध्यम से नकदी वापस लेना है। पैसे पाने के लिए, आपको केवल उस कार्ड की आवश्यकता है जो आपके पास है, और एक पिन जो केवल आप जानते हैं। अपना कार्ड सुरक्षित करने के बाद, एक हमलावर पिन कोड को जानने के बिना नकद वापस नहीं ले पाएगा और उसी तरह इसे पैसे नहीं मिल सकता है, लेकिन कार्ड के बिना।

दो-कारक प्रमाणीकरण के समान सिद्धांत से, आप अपने खातों को सोशल नेटवर्क, मेल और अन्य सेवाओं में एक्सेस कर सकते हैं। पहला कारक लॉगिन और पासवर्ड का संयोजन है, और दूसरे की भूमिका में, निम्नलिखित 5 चीजें कार्य कर सकती हैं।

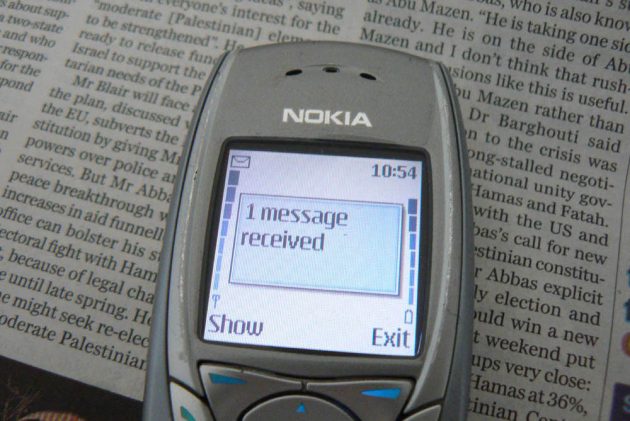

एसएमएस कोड

एसएमएस-कोड का उपयोग करके पुष्टि बहुत सरलता से काम करती है। आप, हमेशा के रूप में, अपना लॉगिन और पासवर्ड दर्ज करें, फिर आपका एसएमएस फोन नंबर उस कोड के साथ आता है जिसे आपको अपने खाते में साइन इन करने के लिए दर्ज करना होगा। यह सब कुछ है। अगली बार जब आप लॉग इन करेंगे, तो एक और एसएमएस कोड भेजा जाएगा, केवल वर्तमान सत्र के लिए मान्य होगा।

फायदे

- प्रत्येक बार लॉग इन करते समय नए कोड जेनरेट करें। यदि हमलावर आपके लॉगिन और पासवर्ड को रोकते हैं, तो वे कोड के बिना कुछ भी नहीं कर सकते हैं।

- फोन नंबर पर स्नैप करें। अपने फोन के बिना, आप दर्ज नहीं कर सकते हैं।

कमियों

- यदि कोई सेलुलर नेटवर्क सिग्नल नहीं है, तो आप लॉगिन नहीं कर पाएंगे।

- संचार सैलून के ऑपरेटर या कर्मचारियों की सेवा के माध्यम से संख्या बदलने की सैद्धांतिक संभावना है।

- यदि आप अधिकृत हैं और उसी डिवाइस पर कोड प्राप्त करते हैं (उदाहरण के लिए, एक स्मार्टफोन), तो सुरक्षा दो-कारक बन जाती है।

प्रमाणीकरण अनुप्रयोग

authy.com

authy.comयह विकल्प पिछले एक जैसा है, केवल अंतर यह है कि, एसएमएस के माध्यम से कोड प्राप्त करने के बजाय, वे एक विशेष एप्लिकेशन (Google प्रमाणक, लेखक) का उपयोग कर डिवाइस पर उत्पन्न होते हैं। कॉन्फ़िगरेशन के दौरान, आपको प्राथमिक कुंजी (अक्सर क्यूआर कोड के रूप में) प्राप्त होती है, जिसके आधार पर क्रिप्टोग्राफ़िक एल्गोरिदम 30 से 60 सेकेंड की वैधता वाले एक-बार पासवर्ड उत्पन्न करते हैं। यह भी मानते हुए कि हमलावर 10, 100 या यहां तक कि 1,000 पासवर्ड भी रोक सकते हैं, उनके साथ भविष्यवाणी करना असंभव है कि अगला पासवर्ड क्या होगा।

फायदे

- प्रमाणीकरणकर्ता को सेलुलर नेटवर्क से संकेत की आवश्यकता नहीं है, प्रारंभिक सेटअप के दौरान इंटरनेट से कनेक्ट करना पर्याप्त है।

- एक प्रमाणीकरण में एकाधिक खातों के लिए समर्थन।

कमियों

- अगर हमलावरों को आपके डिवाइस पर प्राथमिक कुंजी तक पहुंच प्राप्त हो या सर्वर को हैक करके, वे भविष्य के पासवर्ड उत्पन्न कर सकते हैं।

- एक ही डिवाइस पर प्रमाणीकरणकर्ता का उपयोग करते समय, जिसमें से दो-कारक खो जाता है।

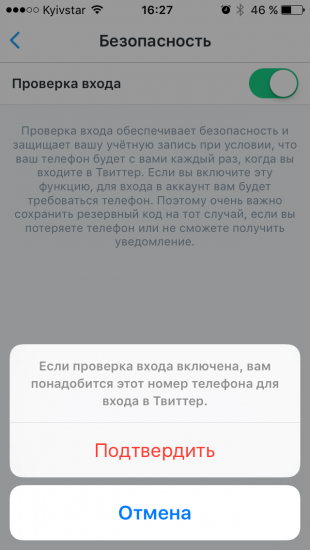

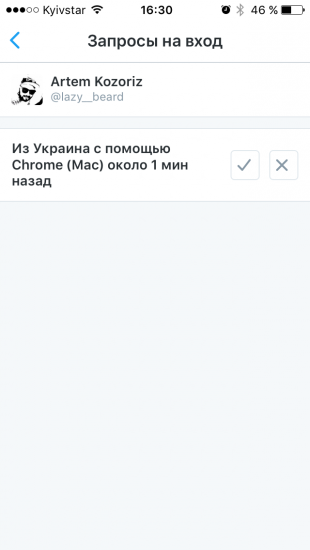

मोबाइल ऐप्स के साथ साइन-इन सत्यापित करें

इस प्रकार के प्रमाणीकरण को पिछले सभी लोगों से सोल्यंका का संग्रह कहा जा सकता है। इस मामले में, अनुरोध कोड, या एक बार पासवर्ड के बजाय, आप सेवा आवेदन के साथ मोबाइल उपकरणों के साथ अपने प्रवेश की पुष्टि करनी होगी। डिवाइस पर एक निजी कुंजी संग्रहीत की जाती है, जिसे प्रत्येक लॉगिन में चेक किया जाता है। यह ट्विटर, स्नैपचैट और विभिन्न ऑनलाइन गेम पर काम करता है। उदाहरण के लिए, जब एक वेब संस्करण में अपने ट्विटर खाते में प्रवेश, आप एक लॉगिन और पासवर्ड दर्ज करें और फिर स्मार्टफोन पर पुष्टि करेगा कि आपके बेल्ट ब्राउज़र में खोला जाता है के बाद निवेश के लिए एक अनुरोध के साथ एक सूचना प्राप्त।

फायदे

- प्रवेश द्वार पर आपको कुछ भी दर्ज करने की आवश्यकता नहीं है।

- सेलुलर नेटवर्क से स्वतंत्रता।

- एक आवेदन में एकाधिक खातों के लिए समर्थन।

कमियों

- यदि हमलावर निजी कुंजी को रोकते हैं, तो वे आपको प्रतिरूपण करने में सक्षम होंगे।

- प्रवेश करने के लिए उसी डिवाइस का उपयोग करते समय दो-कारक प्रमाणीकरण का अर्थ खो जाता है।

हार्डवेयर टोकन

शारीरिक (या हार्डवेयर) टोकन दो-कारक प्रमाणीकरण का सबसे विश्वसनीय तरीका है। अलग-अलग उपकरणों के विपरीत, सभी उपरोक्त तरीकों के विपरीत, हार्डवेयर टोकन, किसी भी तरह से अपने दो-कारक घटक को खो देंगे नहीं। अक्सर उन्हें अपने स्वयं के प्रोसेसर के साथ यूएसबी कीफॉब्स के रूप में प्रस्तुत किया जाता है जो क्रिप्टोग्राफिक कुंजी उत्पन्न करता है जो कंप्यूटर से कनेक्ट होने पर स्वचालित रूप से दर्ज होते हैं। कुंजी की पसंद विशिष्ट सेवा पर निर्भर करती है। उदाहरण के लिए, Google, एफआईडीओ यू 2 एफ टोकन के उपयोग की सिफारिश करता है, बिना शिपिंग के $ 6 से शुरू होने वाली कीमतें।

फायदे

- कोई एसएमएस और एप्लिकेशन नहीं।

- मोबाइल डिवाइस की आवश्यकता नहीं है।

- यह पूरी तरह से स्वतंत्र डिवाइस है।

कमियों

- अलग से खरीदने की जरूरत है।

- सभी सेवाओं में समर्थित नहीं है।

- एकाधिक खातों का उपयोग करते समय, आपको टोकन का पूरा समूह लेना होगा।

बैकअप कुंजी

वास्तव में, यह एक अलग विधि नहीं है, लेकिन स्मार्टफोन की हानि या चोरी के मामले में बैकअप विकल्प है, जो एक बार के पासवर्ड या पुष्टिकरण कोड के साथ आता है। प्रत्येक सेवा में दो-कारक प्रमाणीकरण को कॉन्फ़िगर करते समय, आपको आपात स्थितियों में उपयोग के लिए कई बैकअप कुंजी दी जाती हैं। उनकी सहायता से, आप अपने खाते में लॉग इन कर सकते हैं, अनुकूलित डिवाइस को खोल सकते हैं और नए जोड़ सकते हैं। इन चाबियों को एक सुरक्षित स्थान पर संग्रहीत किया जाना चाहिए, न कि किसी स्मार्टफ़ोन पर स्क्रीनशॉट या कंप्यूटर पर एक टेक्स्ट फ़ाइल के रूप में।

जैसा कि आप देख सकते हैं, दो-कारक प्रमाणीकरण का उपयोग करने में कुछ बारीकियां हैं, लेकिन वे केवल पहली नज़र में जटिल लगती हैं। सुरक्षा और सुविधा का आदर्श अनुपात क्या होना चाहिए, हर कोई खुद के लिए निर्णय लेता है। लेकिन किसी भी मामले में, सभी समस्याओं को प्रतिशोध के साथ उचित ठहराया जाता है जब भुगतान डेटा की सुरक्षा या व्यक्तिगत जानकारी अन्य लोगों की आंखों के लिए नहीं होती है।

जहां यह संभव है और दो-कारक प्रमाणीकरण को शामिल करने के लिए आवश्यक है, साथ ही साथ कौन सी सेवाएं इसका समर्थन करती हैं, आप यहां पढ़ सकते हैं।