U srcu dvostruke autentifikacije je korištenje ne samo tradicionalnih snopove „login-zaporku”, ali i dodatnu razinu zaštite – tzv drugi faktor, čiji je posjed potrebno je potvrditi da se dobije pristup računa ili drugih podataka.

Najjednostavniji primjer dvostrukog provjere autentičnosti, koji se neprestano suočava sa svakim od nas, je povlačenje novca putem bankomata. Da biste dobili novac, potrebna vam je kartica koju imate i PIN koji samo vi znate. Nakon što je osigurala vašu karticu, napadač neće moći podići novac bez poznavanja PIN koda i na isti način ne može dobiti novac, već znajući, ali bez kartice.

Istim načelom autentikacije dvotaktora možete pristupiti svojim računima u društvenim mrežama, pošti i drugim uslugama. Prvi faktor je kombinacija prijave i lozinke, au ulozi druge, mogu djelovati sljedeće 5 stvari.

SMS-kodovi

Potvrda pomoću SMS-kodova funkcionira vrlo jednostavno. Vi, kao i obično, unesite svoju prijavu i zaporku, a vaš SMS broj telefona dolazi s kodom koji morate unijeti kako biste se prijavili na svoj račun. To je sve. Sljedeći put kada se prijavite, šalje se drugi SMS kod koji vrijedi samo za trenutačnu sesiju.

prednosti

- Generirajte nove kodove svaki put kad se prijavite. Ako napadači prekriju vašu prijavu i lozinku, oni ne mogu ništa učiniti bez koda.

- Pritisni na telefonski broj. Bez telefona ne možete unijeti.

mane

- Ako nema signala mobilne mreže, nećete se moći prijaviti.

- Postoji teoretska vjerojatnost promjene broja putem usluge operatera ili zaposlenika komunikacijskih salona.

- Ako ste ovlašteni i primate kodove na istom uređaju (na primjer, smartphone), zaštita prestaje biti dva faktora.

Aplikacije za provjeru autentičnosti

Google autentifikator “width =” 630 “height =” 368 “/>

Google autentifikator “width =” 630 “height =” 368 “/>Ova je opcija slična prethodnoj, s tim da je jedina razlika u tome, umjesto da primaju kodove putem SMS-a, generiraju se na uređaju pomoću posebne aplikacije (Google Autentifikator, Authyator). Tijekom konfiguracije primate primarni ključ (najčešće u obliku QR koda), na temelju kojeg kriptografski algoritmi stvaraju jednokratne zaporke s valjanosti od 30 do 60 sekundi. Čak i ako pretpostavimo da napadači mogu presresti 10, 100 ili čak 1000 lozinki, jednostavno je nemoguće predvidjeti s njima sljedeću lozinku.

prednosti

- Autentifikator ne treba signal iz mobilne mreže, dovoljno se povezati s internetom tijekom početnog postavljanja.

- Podrška za više računa u jednom autentifikatoru.

mane

- Ako napadači dobiju pristup primarnom ključu na vašem uređaju ili hakiranjem poslužitelja, mogu generirati buduće lozinke.

- Kada koristite autentifikator na istom uređaju od kojeg želite unijeti, izgubljena je dva faktora.

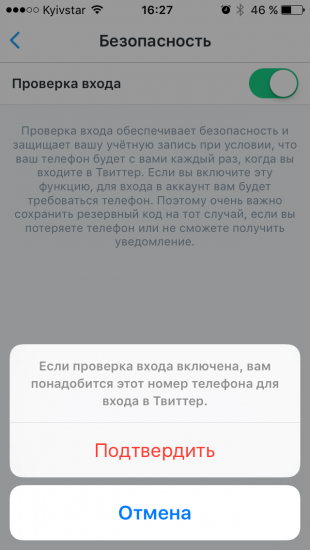

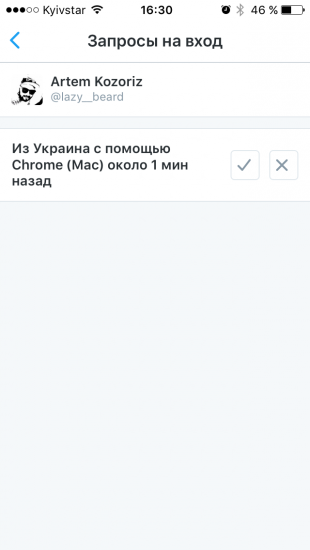

Potvrdite prijavu pomoću mobilnih aplikacija

Ova vrsta provjere može se nazvati zbirkom solyanka iz svih prethodnih. U tom slučaju, umjesto da zatražite kodove ili jednokratne zaporke, morate potvrditi unos s mobilnog uređaja s instaliranom aplikacijom za uslugu. Privatni ključ pohranjen je na uređaju koji se provjerava pri svakoj prijavi. Radi na Twitteru, Snapchatu i raznim online igrama. Na primjer, kada se prijavite na svoj Twitter račun u web verziji, unesete svoju prijavu i lozinku, a smartphone prima obavijest s zahtjevom za unos, nakon potvrde o tome koji je vaš feed otvoren u pregledniku.

prednosti

- Ne morate ništa unijeti na ulazu.

- Neovisnost od mobilne mreže.

- Podrška za više računa u jednoj aplikaciji.

mane

- Ako napadači presrkuju privatni ključ, moći će vas lažno predstavljati.

- Značenje automatskog provjere autentičnosti s dva faktora se gubi kada se koristi isti uređaj za unos.

Znakovi hardvera

Fizički (ili hardverski) tokeni su najpouzdaniji način dvostrukog provjere autentičnosti. Kao zasebni uređaji, hardverski tokeni, za razliku od svih gore navedenih metoda, neće izgubiti svoju dvogorsku komponentu na bilo koji način. Najčešće, oni su prikazani u obliku USB-stick s vlastitim procesorom, stvaraju kriptografske ključeve koji se unosi automatski kada se povežete s računalom. Odabir ključa ovisi o specifičnoj usluzi. Google, na primjer, preporučuje korištenje FIDO U2F tokena, cijene koje počinju od $ 6 bez pošiljke.

prednosti

- Nema SMS poruka i aplikacija.

- Nema potrebe za mobilnim uređajem.

- To je potpuno neovisno sredstvo.

mane

- Potrebno je kupiti zasebno.

- Nije podržano u svim uslugama.

- Kada koristite više računa, morat ćete nositi cijelu hrpu tokena.

Tipke za sigurnosno kopiranje

U stvari, to nije zaseban proces i rezervna u slučaju gubitka ili krađe smartphone, koji račune za jednokratnu zaporku ili kontrolni kôd. Kada konfigurirate provjeru autentičnosti s dva faktora u svakoj usluzi, dobivate nekoliko sigurnosnih ključeva za upotrebu u izvanrednim situacijama. Pomoću njih možete se prijaviti na svoj račun, odvojiti prilagođene uređaje i dodati nove. Ove tipke treba čuvati na sigurnom mjestu, a ne u obliku screenshot na vašem telefonu ili tekstualne datoteke na računalu.

Kao što vidite, postoje neke nijanse u upotrebi autentikacije dvogorskog čimbenika, no čini se da su komplicirane samo na prvi pogled. Što bi trebao biti idealan omjer zaštite i udobnosti, svatko odluči za sebe. No, u svakom slučaju, svi problemi su više nego opravdana kada je u pitanju sigurnost podataka plaćanja ili osobne podatke nije namijenjen znatiželjnih očiju.

Tamo gdje je moguće i potrebno uključiti autentifikaciju s dva faktora, kao i koje usluge podržava, možete pročitati ovdje.